Это был самый ужасный теракт после 11 сентября 2001 года. В небольшом городке Сан-Бернардино в американском штате Калифорния 2 декабря 2015 года рабочий Сайед Ризван Фарук и его жена Ташфин Малик во время рождественской вечеринки открыли беспорядочный огонь. Цель атаки: некоммерческая организация для людей с ограниченными возможностями. Погибли 14 человек, еще 21 получили серьезные ранения.

Нападавшие убиты, а iPhone 5C преступников остался навсегда заблокированным

Вначале преступники смогли скрыться, но затем были пойманы возле своего дома и погибли в перестрелке с полицейскими. Двумя днями позже Полиция Федерального бюро расследований назвала атаку террористическим актом. Преступники в социальных сетях ранее заявили о приверженности лидерам и целям террористической организации «Исламское государство» (запрещенную во многих странах мира).

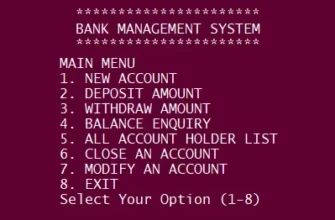

В ходе расследования ФБР изъяло смартфон Фарука. Это был iPhone 5C от Apple. Следователи надеялись, что содержимое устройства даст больше информации об обстоятельствах и возможных соучастниках преступления. Полицию особенно интересовал ответ на вопрос, с кем нападавшие могли связываться непосредственно до и после преступления.

Однако попытки получить доступ к смартфону не увенчались успехом. За несколько месяцев до трагического события Apple представила новую операционную систему iOS 9. Впервые появилась возможность настроить устройство таким образом, чтобы информация полностью удалялась после десяти неудачных попыток разблокировки. И Фарук, естественно, успел обновить ОС.

ФБР обратилось за помощью к Apple

Это означало, что ФБР не могло использовать привычную тактику перебора паролей. Бюро обратилось в Apple за помощью в разблокировке устройства.

Apple стала сотрудничать с ФБР, но отказалась создать бэкдор, который позволил бы следователям получить доступ к смартфону. Глава Apple Тим Кук публично отказался разрабатывать соответствующее программное обеспечение для iPhone, поскольку у него слишком высокий потенциал для злоупотреблений.

ФБР подало иск против Apple, чтобы заставить производителя сотрудничать. Впоследствии ведомство отказалось от претензий к компании. В конце марта 2016 года Министерство юстиции США объявило, что следователи в конечном итоге получили доступ к содержимому iPhone 5C убийцы из Сан-Бернардино без участия Apple. Многие подозревали, что занимающаяся сбором данных израильская компания Cellebrite могла помочь ФБР в решение проблемы с разблокировкой iPhone.

В небольшой австралийской компании работают настоящие хакерские гении

И только сейчас союзник ФБР в деле смартфона стал известен. Это не была Apple или Cellebrite. Скорее всего, за взломом iPhone стоит небольшая австралийская компания Azimuth Security. Об этом сообщает The Washington Post.

Azimuth специализируется на обнаружении значительных уязвимостей в операционных системах и последующем их использовании в рамках так называемых эксплойтов. Основатель Azimuth Марк Дауд – австралийский программист, коллеги которого говорят, что он «может взломать практически любой компьютер, если просто взглянет на него», что он «Моцарт в дизайне эксплойтов».

Специалист Дэвид Ван также работает в Azimuth. Говорят, что он впервые взял в руки клавиатуру в 8-летнем возрасте.

Azimuth Security устанавливает многоэтапную цепочку эксплойтов

Когда ФБР обратилось в Azimuth, основатель компании Дауд, бывший исследователь IBM X-Force, уже обнаружил соответствующую уязвимость. Это была ошибка в модуле с открытым исходным кодом от Mozilla, который Apple применяла, чтобы позволить приложениям использовать порт Lightning iPhone.

Сообщается, что Дауд задокументировал эту уязвимость и нашел ее достаточно интересной, чтобы встроить ее в хакерский инструмент, но был перегружен другими проектами, так что поначалу проблеме не уделялось никакого внимания. Между прочим, Mozilla не подтверждает наличие такой лазейки, как сообщила в разговоре с Washington Post пресс-секретарь браузера Эллен Канале.

Сообщается, что Дауд и его коллеги организовали настоящую цепочку эксплойтов, чтобы добраться до содержимого iPhone Фарука. Эта цепочка эксплойтов позже получила название «Кондор».

В конечном итоге исследователи Azimuth получили доступ к устройству с помощью трех эксплойтов. Решение для последнего шага уже было доступно на Azimuth. Ван ранее разработал эксплойт, который позволил им получить контроль над процессором устройства.

«Кондор» взламывает смартфон Фарука

Когда-то для взлома любого гаджета было достаточно использовать программное обеспечение, которое просто перебирало все возможные комбинации паролей – как это делало ФБР в прошлом. Дауд и Ван сумели пробраться за ворота безопасности. Сообщается, что ФБР заплатило за эту услугу $900 000.

Что же обнаружили оперативники, разблокировав смартфон Фарука? К сожалению, абсолютно ничего. Но для ИТ-безопасности эта история имела большое значение. Была проделана огромная работа, показавшая наличие уязвимостей продукции Apple. Очевидно, что доступ к любому устройству может быть получен.