Не все VPN одинаковые. В зависимости от протокола, VPN может иметь различные скорости, возможности или даже уязвимости безопасности и конфиденциальности.

Что такое VPN протокол?

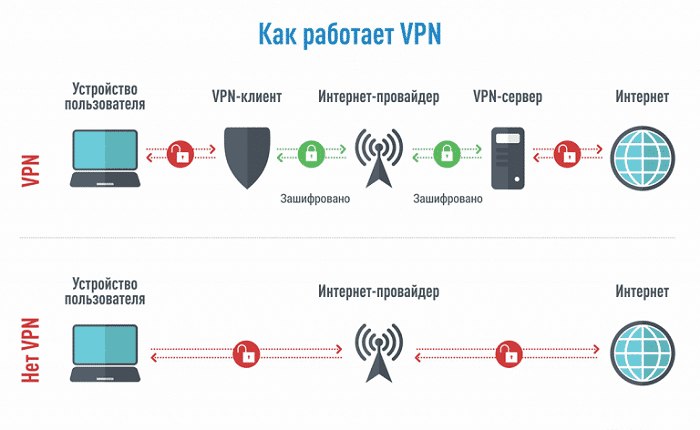

Виртуальные частные сети (VPN) и протоколы VPN – это не одно и то же. VPN передает ваш трафик через зашифрованные туннели на VPN-серверы, которые назначают вашему устройству новый IP-адрес. Протоколы VPN – это наборы программ и процессов, которые определяют, как фактически формируется этот туннель. Каждый из них представляет собой отдельное решение проблемы безопасного, частного и анонимного общения в интернете.

Ни один протокол VPN не идеален. Каждый из них может иметь потенциальные уязвимости, задокументированные или еще не обнаруженные, которые могут или не могут угрожать вашей безопасности.

Ведущие протоколы VPN туннелирования

OpenVPN

Это очень популярный и безопасный протокол, используемый многими VPN провайдерами. Он работает либо по TCP, либо по UDP интернет-протоколу. Первые гарантируют, что ваши данные будут доставлены в полном объеме и в правильном порядке, а вторые будут сосредоточены на более высоких скоростях. Многие VPN позволят выбрать между ними.

Плюсы:

- Открытый исходный код, это значит, что он прозрачный. Любой желающий может проверить код на наличие скрытых бэкдоров или уязвимостей, которые могут поставить под угрозу безопасность вашего VPN.

- Универсальность. Он может использоваться с массивом различных протоколов шифрования и трафика, настроенных для различных целей, или быть настолько безопасным или легким, как вам это нужно.

- Безопасность. Он может запускать практически любой протокол шифрования, что делает его очень безопасным.

- Обходит большинство брандмауэров. Совместимость брандмауэра не является проблемой при использовании VPN, но может возникнуть, если вы когда-либо настроите свой собственный VPN. К счастью, с OpenVPN вы сможете легко обойти брандмауэр.

Минусы:

Сложная настройка. Его универсальность означает, что большинство пользователей могут зайти в тупик с выбором и сложностью, если попытаются создать свою собственную OpenVPN.

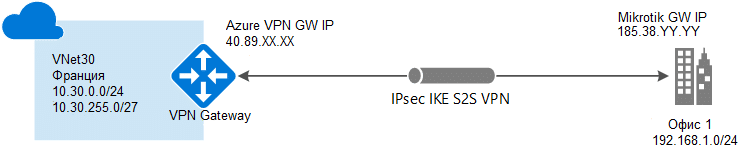

IPSec/IKEv2

Этот протокол закладывает основу для безопасного VPN соединения, устанавливая зашифрованное соединение. Он был разработан Microsoft и Cisco, чтобы быть быстрым, стабильным и безопасным. Протокол преуспевает на всех этих фронтах, но там, где он действительно блистает – это его стабильность.

Плюсы:

- Стабильность. IKEv2 обычно использует инструмент IPSec, называемый протоколом Mobility and Multi-homing, который обеспечивает VPN-соединение при перемещении между подключениями к интернету. Эта возможность делает IKEv2 очень надежным и стабильным протоколом для мобильных устройств.

- Безопасность. Являясь частью пакета IPSec, IKEv2 работает с большинством ведущих алгоритмов шифрования, что делает его одним из самых безопасных VPN.

- Скорость. Он занимает небольшую полосу пропускания, когда активен, и его обход NAT делает подключение и обмен данными более быстрыми. Это также помогает ему обойти брандмауэры.

Минусы:

Ограниченная совместимость. IKEv2 не совместим со многими системами. Это не будет проблемой для пользователей Windows, так как Microsoft помогла создать этот протокол, но некоторые другие операционные системы будут нуждаться в адаптированных версиях.

Wireguard

Это новейший и самый быстрый протокол туннелирования, о котором говорит вся индустрия VPN. Он использует современную криптографию, которая затмевает нынешних лидеров-OpenVPN и IPSec/IKEv2. Тем не менее, он все еще считается экспериментальным, поэтому провайдерам VPN приходится искать новые решения для преодоления уязвимостей Wireguard.

Плюсы:

- Бесплатный и с открытым исходным кодом. Любой пользователь может заглянуть в его код, что упрощает развертывание, аудит и отладку.

- Современный и очень быстрый. Он состоит всего из 4000 строк кодов, что делает его “самым компактным” протоколом из всех существующих. Для сравнения, код OpenVPN содержит в 100 раз больше строк.

Минусы:

Незавершенный. Wireguard обещает стать “большим событием”, но его реализация все еще находится на ранней стадии и требует многих улучшений. В настоящее время он не может обеспечить пользователям полную анонимность, поэтому провайдерам VPN необходимо найти пользовательские решения для обеспечения необходимой безопасности без потери скорости.

SSTP

Протокол Secure Socket Tunneling Protocol – это достаточно безопасный VPN протокол, созданный Microsoft. У него есть свои плюсы и минусы, а это означает, что каждый пользователь должен для себя решить, стоит ли использовать этот протокол. Несмотря на то, что SSTP в основном является продуктом Microsoft, он также доступен и на других системах, помимо Windows.

Плюсы:

- Принадлежит компании Microsoft. Имея львиную долю рынка, вы можете быть уверены, что ваша ОС Windows будет поддерживать SSTP. Это также означает, что если вы попытаетесь настроить его самостоятельно, то это будет легко сделать, и вы можете рассчитывать на поддержку Microsoft.

- Безопасный. Как и другие ведущие VPN, SSTP поддерживает протокол шифрования AES-256.

- Обходит брандмауэры. SSTP может пройти через большинство брандмауэров, не прерывая вашу связь.

Минусы:

Принадлежит компании Microsoft, что означает, что код недоступен для тестирования в области безопасности. Некоторые пользователи подозревают, что система может иметь бэкдоры, поэтому многие VPN провайдеры избегают этого протокола.

Вам будет полезно узнать – что такое VPN passthrough.

Устаревшие протоколы VPN

L2TP/IPSec

Протокол туннелирования второго уровня, он на самом деле не обеспечивает шифрования – это просто протокол VPN, который создает соединение между каким либо устройством и VPN сервером. Он полагается на другие инструменты в пакете IPSec для шифрования вашего трафика и обеспечения его конфиденциальности и безопасности. Этот протокол имеет несколько удобных функций, но также и некоторые проблемы с безопасностью. Поэтому многие VPN его уже не поддерживают.

Плюсы:

- Безопасность. L2TP может принимать множество различных протоколов шифрования, что делает его настолько безопасным или легким, насколько вам это требуется.

- Широко доступный. L2TP доступен практически на всех современных системах, это означает, что администраторам не составит труда найти поддержку и запустить ее.

Минусы:

- Медленный. Протокол инкапсулирует данные дважды, что может быть полезно для некоторых приложений, но делает это медленнее по сравнению с другими протоколами, которые инкапсулируют данные только один раз.

- Имеет проблемы с брандмауэрами. В отличие от других VPN протоколов, L2TP не имеет никаких умных способов обойти брандмауэры. Системные администраторы используют брандмауэры для блокировки VPN, и люди, которые сами настраивают L2TP, являются легкой мишенью.

PPTP

Протокол Point to Point Tunneling был создан в 1999 году и стал первым широко доступным VPN протоколом. Он был разработан для первого туннельного трафика и считается одним из самых слабых протоколов шифрования из всех VPN протоколов, а также обладает большим количеством уязвимостей безопасности.

Плюсы:

- Быстрый. Он очень устарел, поэтому современные машины работают с PPTP очень эффективно. Он быстр, но обеспечивает минимальную безопасность, поэтому он популярен среди людей, которые хотят настроить домашние VPN строго для доступа к гео-заблокированному контенту.

- Высокая совместимость. За многие годы, прошедшие с момента его создания, PPTP по существу стал самым минимальным стандартом для туннелирования и шифрования. Его поддерживает практически каждая современная система и устройство.

Минусы:

- Небезопасный. Для PPTP были выявлены многочисленные уязвимости и эксплойты. Некоторые (не все) были исправлены, и даже Microsoft призвала пользователей переключиться на L2TP или SSTP.

- Блокируется брандмауэрами. Как старую, устаревшую и голую систему, PPTP-соединения легче блокировать через брандмауэр.

Рекомендуем к прочтению – сетевой протокол quic.

Вам будет полезно узнать – что такое dpi.

На видео: ТОП 7 лучших бесплатных VPN!