Существует много компаний, которые любят утверждать, что ваши данные защищены шифрованием военного уровня. Пользователи, скорее всего, представляют себе непробиваемое хранилище, где данные никогда не могут быть скомпрометированы. В конце концов, это не должно удивлять, потому что уровень гарантируется военный.

Но на самом деле никакого “военного уровня” для обыденного пользователя не существует. Ну, по крайней мере, все не так, как мы думаем. Когда какая-либо компания используют термин “военный” (AES 256), то она в первую очередь ориентирована на маркетинг.

Что такое шифрование?

Шифрование, по сути, это дробление и преобразование информации во что-то бессвязное и нечитаемое для посторонних. Чтобы расшифровать зашифрованную информацию, потребуется “ключ”. Например, сайты зашифровываются с помощью HTTPS. При попытке выполнить вход с помощью пароля или указать номер банковской карты, все личные данные сначала шифруются перед отправкой. Это означает, что только ваш компьютер и веб-сайт могут дешифровать и понять эту информацию.

Уровни шифрования

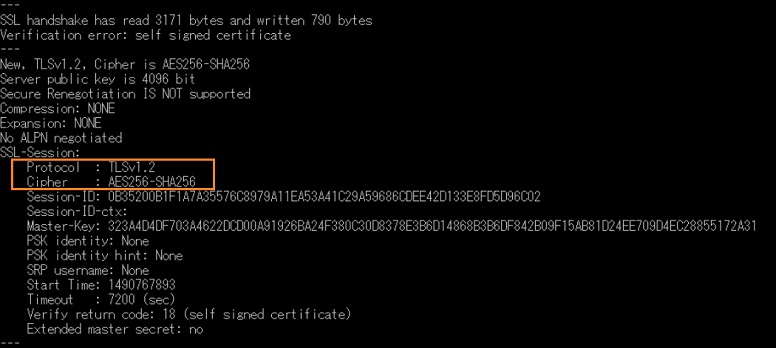

Шифрование военного уровня – AES-256 отличается от AES-128 и AES-192 тем, что имеет больший размер ключа. По сути, AES-256 использует больше вычислительной мощности для шифрования и расшифровки информации, что затрудняет взлом злоумышленниками.

Когда вы слышите термин “шифрование на банковском уровне”, это почти то же самое. Единственное отличие заключается в том, что банки, как правило, используют диапазон шифрования AES между AES-128 и AES-256, но не само шифрование AES-256, которое, безусловно, гораздо надежнее, но при этом AES-128 не должен вызывать у пользователей недоверия. Оба они являются лучшими протоколами шифрования для защиты личных данных. Но дело в том, что AES-256 не используется различными банками, службами и программами. Его используют только военные. AES-128 – это незасекреченная информация, а AES-256 – сверхсекретная (засекреченная) информация, которая не может быть доступна частным лицам и организациям. Последние используют уровень шифрования в диапазоне до AES-256, в качестве стандартного алгоритма AES.

Неужели алгоритм шифрования AES-256 не может быть взломан?

Еще не было ни одного случая взлома AES-256, но не потому что не было предпринято никаких попыток. Первая атака “biclique” была совершена в 2011 году, против шифрования AES-128, которая провалилась. Атаке потребовалось бы более миллиарда лет, чтобы проложить себе путь через 128-битный ключ, не говоря уже о AES-256.

256-битное шифрование не оставляет никаких шансов для злоумышленников. Для того, чтобы убедиться в этом, приведем пример. Допустим, один миллиард суперкомпьютеров со всего мира решили объединить свои усилия для уничтожения алгоритма шифрования AES. Также предположим, что они могут “подбирать” 250 ключей в секунду, что очень серьезно, так как это сделает их способными перебирать примерно один квадриллион ключей в секунду. В годах это около 31 557 600.

Это означает, что с миллиардом суперкомпьютеров, вычисляющих в нон-стопе в течение года, они смогут проверить только около 275 ключей. Другими словами потребуется 234 года, чтобы было обработано 0,1% от всех возможных вариантов. Поэтому военные могут быть уверены, что никто не станет красть их данные в ближайшее время. Сколько будет существовать такая защита, неизвестно. Но когда AES-шифрование устареет, то, возможно станет доступна и для различных организаций.

Является ли шифрование военного уровня необходимым?

Конечно, существуют и другие алгоритмы шифрования, которые также отлично выполняют свою работу по защите личных данных. Но в отличии от AES они не гарантируют на 100% защиту от атак. Поэтому не рекомендуется применять ничего, кроме AES шифрования для безопасности своих данных.

Рекомендуем к прочтению – стандарт шифрования pgp.

Вам будет полезно узнать – алгоритм шифрования DSA.

Автор, у Вас с математикой и цифрами все в порядке? цитата: «… Также предположим, что они могут «подбирать» 250 ключей в секунду, что очень серьезно, так как это сделает их способными перебирать примерно один квадриллион ключей в секунду….» (противоречит цитате) » …Это означает, что с миллиардом суперкомпьютеров, вычисляющих в нон-стопе в течение года, они смогут проверить только около 275 ключей…»

То есть за 1 секунду они смогут проверить 1 000 000 000 000 000 ключей, но за год проверят 275 ключей?!

Сломана логика высказывания, или потеряна нить мысли…

Также, цитата «…Первая атака «biclique» была совершена в 2011 году, против шифрования AES-128, которая провалилась. Атаке потребовалось бы более миллиарда лет, чтобы проложить себе путь через 126-битный ключ, не говоря уже о AES-128. …» По сути сказано — для расшифровки AES-128 потребовалось бы более миллиарда лет, не говоря уже о AES-128. Возможно опечатка и имелось ввиду AES-256.

Вообще 128, 192, 256 это длина ключа, то есть 128 бит это 3,4 * 10 в 34 степени вариантов, 192 бита 6,2 * 10 в 57 степени, а 256 это 1,1 * 10 в 77 степени вариантов ключа. Следовательно перебор (brute force attack) для 128 битного ключа при переборе 635 000 ключей в секунду потребовал бы 5,36173E+23 секунд или 1,02E+18 лет. Но это перебор, а не взлом при известном отрывке текста. а там уже и AES 256 модифицированный ломается за несколько часов, есть математика взлома и алгоритмы в общем доступе…

атака была успешной. цель выполнена. Поясню : смысл стрелять водяным пистолетом по стеклу и пытаться его разбить.

Ох, как бы все это не было бы так красиво. Но, не так уж и сложно бы получить второстепенный доступ к терминалу, серверу… чем попытку подбора. Будьто там хоть 1024 . поэтому их не ломают так, как пытались обьяснить это в статье.