Исследования The Block показали, что начиная с 2012 года хакерам удалось взломать 42 криптобиржи. И это без учета мелких платформ. Злоумышленника удалось украсть средств на сумму больше $1,35 млрд, причем, пик атак пришелся на 2018 год. То есть, около 800 млн (60% от общей суммы) украдено буквально недавно.

По данным Carbon Black – компании, которая разрабатывает средства активной защиты от киберугроз. Сегодня на криптобиржи приходится около 27% от всех кибератак. Низкий уровень защиты горячих кошельков является основной причиной взлома, но, в некоторых случаях пользователи могут сами слить данные злоумышленникам.

Самые распространенные варианты кибератак

Чтобы взломать торговый терминал, злоумышленнику потребуется перехватить трафик с ПК или мобильного телефона, либо получить физический доступ к устройству, то в случае со взломом веб-приложений ничего из этого не потребуется. Собственно поэтому, подобным атакам характерна массовость.

Ниже перечислены наиболее эффективные и популярные у хакеров способы взлома криптобирж. С их помощью хакеры легко обчищают сотни тысяч кошельков пользователей криптобирж.

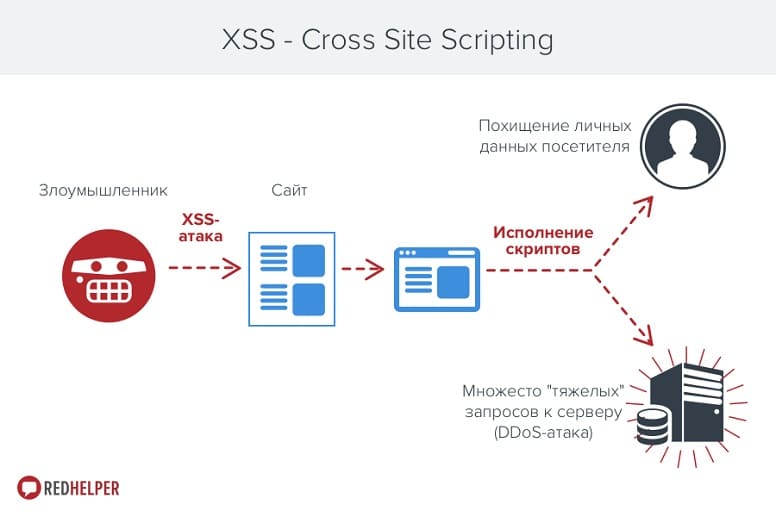

XSS

Cross-Site Scripting – перед этой атакой уязвимы практически все существующие на данный момент терминалы. Сначала злоумышленники ищут уязвимость, а затем, через нее добавляют на страницы ресурса вредоносный док. Собственно этот код работает как ретранслятор, он перенаправляет трейдеров на сторонний, похожий как две капли воды ресурс, где они ничего не подозревая сливают все данные для транзакции или входа в аккаунт.

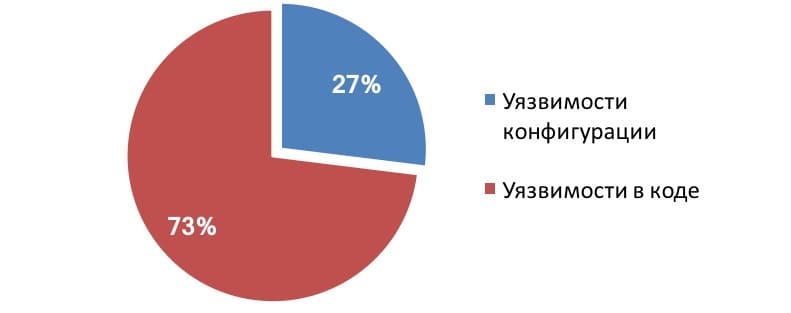

Уязвимости в коде

Невзирая на то, что в случае с качественно написанном кодом вероятность возникновения ошибки крайне мала, потенциально, любые недочеты могут негативно повлиять на безопасность всей платформы. И даже если разработчик приложит максимум усилий и создаст продукт без единой ошибки, палку в колеса может вставить сторонний софт. К примеру, хакеры могут использовать уязвимости мессенджеров, платежных шлюзов или ОС. Или установить вредоносный софт через подкупленных сотрудников биржи.

Уязвимости смарт-контрактов

Благодаря уязвимостям смарт-контрактов, злоумышленники могут получить доступ к криптовалюте на горячем кошельке, быстро провести транзакцию без ведома жертвы. Атака может быть направленной (на один кошелек), или массовой, поскольку одна и та же уязвимость может присутствовать на разных кошельках.

Уязвимости конфигурации

HTTPS-заголовки у некоторых терминалов могут отсутствовать. Именно они помогают защититься от хакерских атак построенных на применении вирусов-перехватчиков и другого вредоносного контента.

SMS-аутентификация

Данный способ работает если злоумышленники знают о том, что конкретный человек имеет криптовалютный кошелек, торгует на криптобирже. SMS с кодом подтверждения могут быть перехвачены, а затем использованы для входа в аккаунт или проведения транзакции.

Социальный инжиниринг

Злоумышленники получают доступ к ПК сотрудников криптобиржи или простых пользователей предварительно “выудив” данные для входа (логин и пароль). Причем, взломать частный аккаунт можно в разы проще и быстрее, для этого достаточно получить контакты которые пользователь регулярно вводит со смартфона.

Варианты взлома:

- Клонирование SIM-карты;

- Атака SS7. Злоумышленники взламывают протокол телекоммуникационных станций, таким образом могут перехватывать сообщения пользователей;

- Прослушка. Для этих целей может применяться специальное ПО которым предварительно заражают телефон жертвы, либо специальное оборудование;

- Перехват SMS. Злоумышленники могут перехватить СМС с кодом подтверждения транзакции. Для этих целей используется базовая станция – оборудование которое может перехватывать и расшифровывать сообщения. Довольно дорогой и не очень распространенный метод, плюс, злоумышленникам нужно будет находиться в непосредственной близости от жертвы. Данный способ эффективен если нужно восстановить доступ к учетным записям пользователя как на криптобирже, так и на других, сторонних ресурсах;

- Фишинг колл-центра криптобиржи. Злоумышленники уже знают личные данные и номер телефона жертвы, все что им нужно – обратиться в службу поддержки биржи, а сотрудники сами помогут восстановить доступ. Главное действовать максимально убедительно.

Итог

Взлом криптобирж строится не только на поиске уязвимости в коде, заражения ПО или операционной системы пользователя вирусами перехватчиками, но и на социальном инжиниринге. То есть, вы сами того не понимая можете сообщить злоумышленникам всю необходимую для взлома информацию.