MedusaLocker – это семейство программ-вымогателей, впервые обнаруженных в конце 2019 года. Существует множество его вариантов, но большинство его функций остается прежним. Наиболее заметными отличиями являются изменения в расширении, используемом для шифрования файлов (это делается для того, чтобы обмануть инструменты, блокирующие операции шифрования), а также внешний вид и способ передачи информации в платежной записке, оставшейся в системах после процесса шифрования.

Хотя большая часть функций MedusaLocker аналогична другим современным программам-вымогателям, есть функции, которые отличают шифровальщик от обычных вредоносных программ и делают его уникальным и еще более опасным.

MedusaLocker может шифровать содержимое подключенных сетевых дисков, видимых из зараженных систем.

Эта вредоносная программа манипулирует функциональностью Windows, чтобы принудительно переназначить сетевые диски в случае отключения.

Вредоносное ПО использует сканирование ICMP для распознавания сети для идентификации последующих систем, данные которых могут быть зашифрованы, и, таким образом, увеличивает вероятность выплаты выкупа.

MedusaLocker также может использовать PING для поиска других ресурсов в той же сети. Если вредоносная программа может их обнаружить, MedusaLocker затем пытается использовать протокол SMB для шифрования файлов на них.

Заражение программой-вымогателем MedusaLocker

Характеристики самой заразы не сильно отличаются от других распространенных программ-вымогателей. После запуска в системе вредоносная программа создает свою копию (файл.exe) в каталоге пользователя по пути% APPDATA% \ Roaming.

Кроме того, вредоносная программа MedusaLocker для обеспечения устойчивости в среде и запуска процесса после его уничтожения создает в системе запланированную задачу, которая запускает исполняемый файл malaware каждые 15 минут.

Каждый запуск файла вредоносной программы – это итерация шифрования содержимого всех разделов диска в локальной системе и всех видимых сетевых ресурсов. Зашифрованные файлы получают новое расширение и, конечно, вы не можете изменить его обратно на старое и прочитать исходный контент.

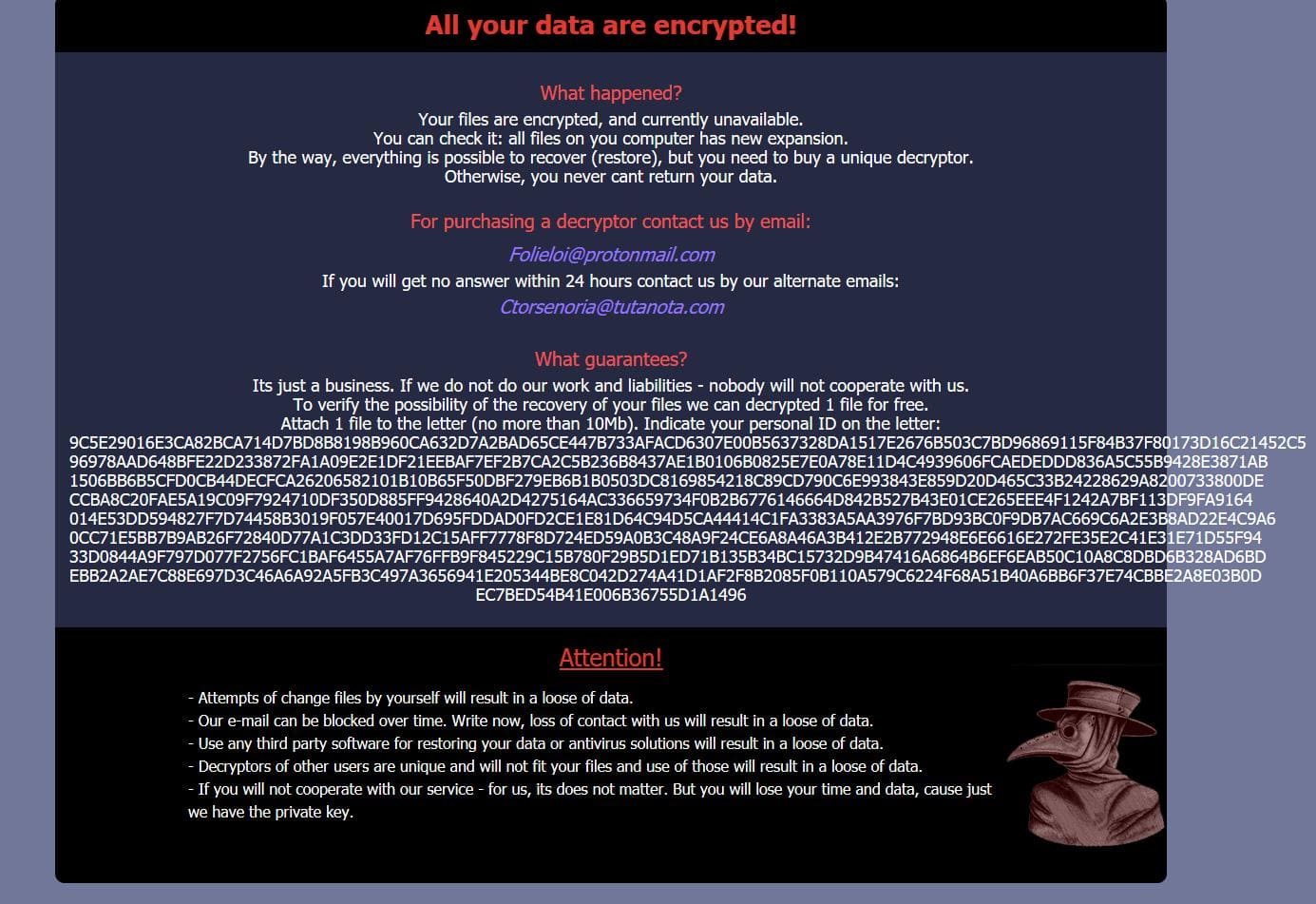

Кроме того, в каждом каталоге, подверженном шифрованию, создается HTML-файл с запиской о выкупе. Киберпреступники не указывают здесь конкретную цену, но призывают вас связаться с нами по электронной почте и определить индивидуальные условия. Они даже рекомендуют вам прикрепить один из ваших зашифрованных файлов, чтобы доказать, что они могут его расшифровать.

Как себя защитить?

Способы защиты от MedusaLocker мало чем отличаются от правил безопасности, используемых против других программ-вымогателей. Важно обеспечить многоуровневый и всеобъемлющий уровень защиты в вашей организации.

Спам-фильтры и защита электронной почты имеют решающее значение, поскольку подавляющее большинство заражений программами-вымогателями начинается с электронной почты с вложением.

Также важно позаботиться о безопасном общении по SMB. MedusaLocker может шифровать как содержимое локальных дисков, так и общие ресурсы SMB. Прежде всего, вы не должны использовать протокол SMB версии 1, но также правильно управлять разрешениями на сетевые ресурсы.

На основе сигнатур многие варианты программ-вымогателей могут быть обнаружены и успешно заблокированы. Поэтому обновление антивирусного программного обеспечения также имеет важное значение.

Кроме того, стоит вооружиться инструментами для блокировки распространения программ-вымогателей, когда другие уровни безопасности выходят из строя и вредоносное ПО начинает шифрование файлов. Такая система может, например, отключить сетевое соединение с зараженной машиной или заблокировать учетную запись, на которой была запущена вредоносная программа.

Это дополняется непрерывным обучением сотрудников и обучением работе с опасными сообщениями электронной почты и файлами.

В дополнение к вышесказанному важна надежная политика автономного резервного копирования и восстановления.

Резюме

Программы-вымогатели остаются самой опасной угрозой для крупных корпораций, и они должны быть должным образом подготовлены к защите. Огромный рост числа успешных заражений в последние годы доказал, что просто иметь стратегию резервного копирования и восстановления недостаточно. Организации также должны использовать надежную передовую стратегию защиты для защиты своей среды от вредоносных программ, таких как MedusaLocker.

Разработчики программ-вымогателей продолжают добавлять новые функции, которые позволяют им максимизировать ущерб, который они могут нанести корпоративным сетям, чтобы повысить вероятность получения выкупа. Эта тенденция, вероятно, продолжится, и организации должны иметь планы реагирования и восстановления, чтобы гарантировать, что они могут возобновить нормальную работу после разрушительной атаки.