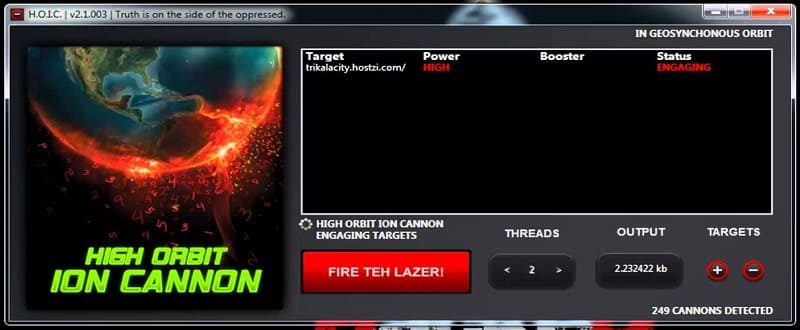

High Orbit Ion Cannon является популярным инструментом, используемым для запуска DoS и DDoS-атак, целью которых является наводнение сети жертвы веб-трафиком и закрытие веб-сайта или службы. Это легко доступное программное обеспечение с открытым исходным кодом, разработанный Hacktivist group Anonymous, и это преемник более старого инструмента DDoS под названием Low Orbit Ion Cannon (оба названы в честь научно-фантастического видеоигрового оружия). В то время как большинство вредоносных программных средств требуют высокого уровня технических навыков, HOIC обеспечивает простой и удобный интерфейс, и может быть включен одним нажатием кнопки.

Хотя он используется во многих вредоносных и незаконных атаках, HOIC по-прежнему юридически разрешен, потому что он имеет приложения в качестве инструмента тестирования для пользователей, которые хотят реализовать «стресс-тест» на своих собственных сетях.

Как работает HOIC?

HOIC работает через приложения http для DDoS атаки, наводняя сервера жертвы с HTTP «GET» и «POST» запросами с целью перегрузки емкости запросов сервера. Для продвинутых атак можно использовать пользовательские сценарии для одновременной работы с несколькими поддоменами сайта жертвы. HOIC может также ориентироваться на 256 сайтов одновременно, что позволяет пользователям координировать одновременные атаки. Этот подход используется, когда несколько атакующих одновременно нацелены на множество разных страниц и доменов, также сделает усилия по смягчению и обнаружению гораздо более сложными.

Встроенные скрипты booster также помогают злоумышленникам избежать обнаружения. В дополнение к сценариям booster, многие пользователи HOIC также используют шведские прокси, чтобы запутать свое местоположение (считается, что они выбирают Швецию из-за строгих законов о конфиденциальности в интернете в этой стране).

Запуск серьезной атаки с помощью HOIC требует некоторой координации, так как для одновременного запуска атаки на одну и ту же цель требуется около 50 разных пользователей. Anonymous продемонстрировал эффективность HOIC в 2012 году, когда он успешно начал атаки против нескольких крупных звукозаписывающих компаний, RIAA и даже ФБР. Это была одна из самых больших DDoS-атак в истории и потребовала, по оценкам, 27 000 компьютеров одновременно, с использованием HOIC.

Что может остановить ХОИК-атаку?

Существует несколько стратегий для смягчения атак http flood от HOIC. Фильтрация репутации IP (IPRF) – это превентивная мера, которая проверяет входящие IP-адреса на соответствие базам данных известных вредоносных IP-адресов и удерживает их трафик вне сети. Брандмауэр веб-приложений (WAF) может установить правила ограничения скорости, которые будут отбрасывать трафик с IP-адресов, которые делают подозрительное количество запросов. Есть также методы, чтобы проверить, является ли веб-клиент законным, такие как проверка «капча» и более сложный метод, который просит решить простую математическую задачу, не прерывая пользовательский опыт.

Защита от HOIC-атак должна быть включена в большинство продуктов и услуг DDoS-защиты. Комплексный план защиты DDoS, который включает в себя WAF, подобный тому, который предлагает Cloudflare, предлагает сильную защиту от атак уровня 7, таких как те, которые запускаются HOIC.