Эксплойты существуют за счет уязвимостей, которые, в свою очередь, прокладывают путь для них. Эти тесно связанные друг с другом концепции безопасности часто путают, но очень важно понять разницу и то, как каждая из них действует.

Что такое уязвимость?

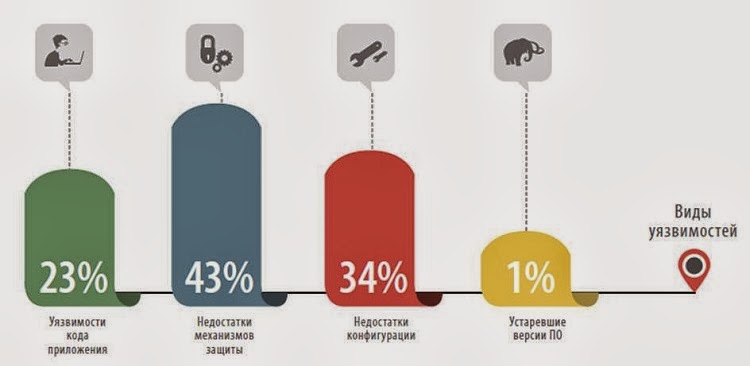

Когда мы говорим об уязвимостях, то имеем в виду слабые места в программном коде. Уязвимости чаще всего встречаются в более старых ПО и до сих пор очень распространены. Злоумышленники легко находят их сканируя сеть. Уязвимости могут проникнуть в вашу систему, благодаря чему, злоумышленники смогут украсть ваши личные данные или вымогать деньги. Несмотря на то, что целевые атаки все же случаются, большинство кибер-атак – это случайные преступления. Поэтому помните, что киберпреступники всегда ищут уязвимые и слабые места.

Вам будет полезно узнать – riskware (это потенциально опасное ПО).

Как минимизировать уязвимости?

Лучший способ уменьшить количество уязвимостей в системе – постоянно обновлять все программное обеспечение.

- Автоматическое обновление: Настройте автоматическое обновления для всех программ и систем инфраструктуры. Не стоит полагаться на ручное обновление.

- Антивирус: Вложите средства в антивирусную программу, которая будет регулярно сканировать ваши системы и сообщать о появлении новой уязвимости, чтобы вы могли исправить ее или принять другие меры предосторожности.

Рекомендуем к прочтению – нужен ли антивирус для windows 10.

Советуем ознакомиться – белый список антивируса.

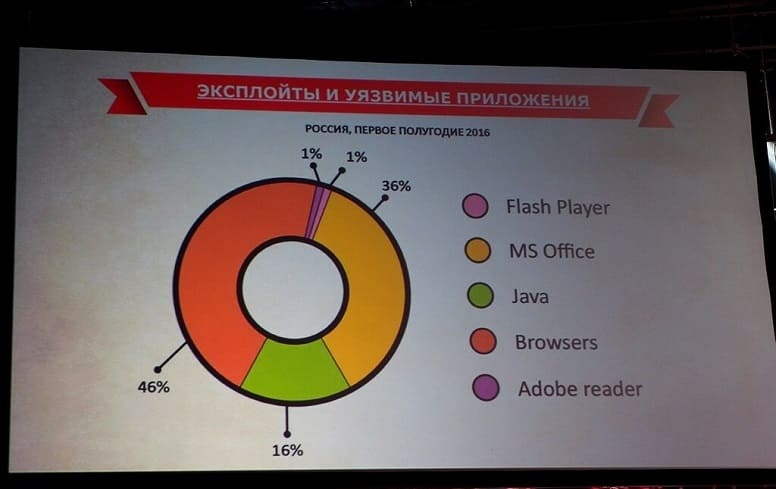

Что такое эксплойт?

Уязвимость – это, по сути, открытая дверь, через которую может пройти эксплойт (компьютерная программа, использующая уязвимость). Другими словами, для успеха эксплойта требуются уязвимости. Эксплойты полагаются на ошибки и просчеты – устаревшее программное обеспечение, неактуальные серверы и т.д.

Как защититься от эксплойтов?

Есть несколько ключевых шагов, которые вы можете предпринять, чтобы значительно снизить возникновение потенциальных эксплойтов.

- Многофакторная аутентификация. Эта система контролирует доступ к компьютеру через мобильные устройства или специальное оборудование, где необходимо пройти более одного доказательства аутентификации. Благодаря ей, злоумышленникам придется непросто, а возможность взлома вашей системы стремиться к нулю.

- Блокировка учетных данных. Если злоумышленники будут настойчиво подбирать пароли, то, в конечном счете, они это сделают. Поэтому настоятельно рекомендуется использовать блокировку после определенного количества попыток взлома пароля.

- Непрерывный мониторинг. Это означает, что вы будете знать, когда в ваших системах происходит что-то подозрительное и принять незамедлительные меры, чтобы положить этому конец.

Любой пользователь, который часто взаимодействует с интернетом, должен понимать простые основы уязвимостей и эксплойтов. Конечно, идеальной безопасности не существует. Всегда будет появляться новая угроза. Как человек, так и машина, могут невольно открыть путь для атак. Поэтому, чтобы максимально уменьшить риски, сначала нужно минимизировать уязвимости, а затем защищаться от эксплойтов, как описано выше.

На видео:Exploit.RTF.CVE-2012-0158: самый опасный в мире вирус или почему так важно обновлять свой софт