Руткит позволяет злоумышленникам получать доступ и красть данные с устройства пользователя, никак не выдавая себя в течение длительного времени. Распространение этого вредоносного ПО привело к разработке инструментов rootkit scanner, которые используются для регулярного сканирования устройства и удаления руткитов.

Руткиты в основном используются для:

- Повышение уровня привилегий, на котором работает вредоносное ПО.

- Сокрытие других вредоносных программ, которые киберпреступники могут впоследствии использовать для атаки.

- Предоставление злоумышленнику постоянного полного доступа, в основном через бэкдоры.

Методы заражения Rootkit

Для заражения руткитами используется несколько различных методов. Наиболее распространенным является использование уязвимости в операционной системе или приложении, запущенном на компьютере. Злоумышленники нацеливаются на известные уязвимости в ОС и приложениях и используют код эксплойта, чтобы проникнуть в компьютер. После этого устанавливается руткит и делаются настройки, разрешающие удаленный доступ к нему.

Еще одним методом распространения руткитов является заражение USB-накопителей. Злоумышленники оставляют такие USB-накопители в местах, где жертвы могут легко найти их, например, в кафе, офисных зданиях или торговых центрах. После подключения такого накопителя к компьютеру, безопасность будет нарушена, а устройство заражено руткитами.

Симптомы заражения Rootkit

Одна из целей руткита – как можно дольше оставаться в системе. Поэтому разработчики руткитов в первую очередь нацелены на то, чтобы их вредоносное ПО оставалось необнаруживаемым, а это означает, что не так уж и много существует симптомов, которые могут их выдать.

Самый распространенный признак, это когда антивирусная защита перестает работать. Еще одним симптомом является изменение параметров Windows без каких-либо явных действий со стороны пользователя, например, изменение или исчезновение фоновых изображений на экране, появление или удаление элементов на панели задач и т.д. Присутствие руткитов в системе также сказывается на перегрузке процессора или медленной производительности устройства.

Как работают Rootkit?

Руткиты, по сути, предоставляют доступ ко всем вашим папкам через административные полномочия, позволяя хакерам делать с вашим компьютером все, что они пожелают. Обычно руткиты распространяются гораздо глубже, чем обычный вирус. Они даже могут заразить BIOS, что еще больше затрудняет их удаление. В основном они прячутся в программах, которые могут казаться легитимными.

Когда программа установки руткитов получает доступ к ПК пользователя, она скрывает себя до тех пор, пока не будет активирована хакером.

Руткит состоит из вредоносных утилит, например, для кражи паролей, кейлоггеров и ботов для атак. Они обычно устанавливаются теми же методами, что и любые вредоносные программы, включая исполняемые вредоносные файлы, фишинговые атаки, вредоносные файлы PDF или документы Word, загрузка различных программ с ненадежных сайтов.

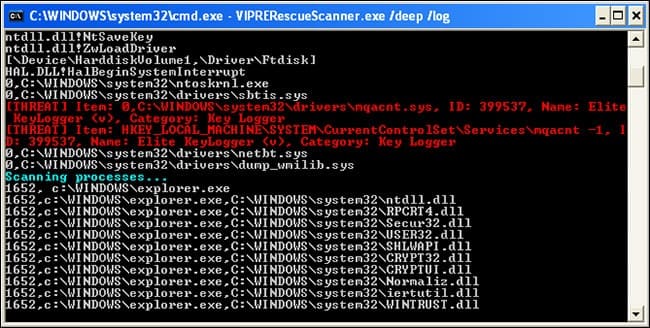

Инструменты для удаления Rootkit

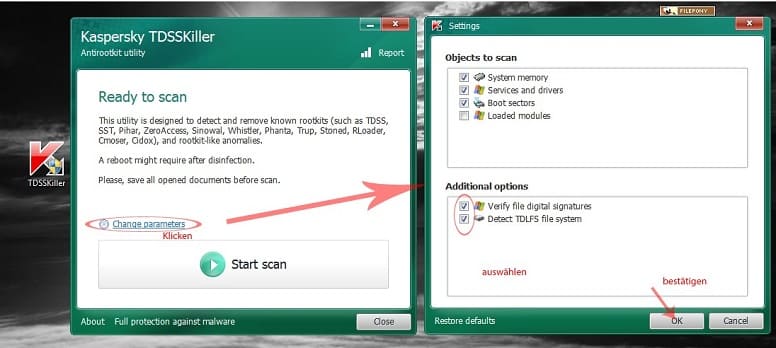

Существует достаточно много антивирусных утилит и они бесплатные: AVZ, TDSSKiller, Dr.Web и GMER, которые гарантируют наилучшую защиту ваших ПК. Запустите одну из них для обнаружения подозрительных сервисов или файлов, а по окончании сканирования поместите подозрительные объекты в карантин или удалите. Для тех кто плохо разбирается в настройках вышеперечисленных инструментов, рекомендуется использовать Windows Defender Offline, по-другому он называется защитник Windows, который также произведет проверку на наличие вредоносных программ. Скорее всего, его нужно использовать в первую очередь.

На видео:Как удалить руткит. Kaspersky TDSSKiller